Quando memorizzi i dati sensibili sul tuo computer, è fondamentale che prendi le misure necessarie per proteggere questi dati (specialmente se utilizzi un computer portatile o tablet).

Questo non è solo per arrestare la NSA dall’accesso ai tuoi file, ma più che altro è per impedire ai tuoi dati privati di cadere nelle mani se il dispositivo si perde o viene rubato.

Il modo migliore per proteggere i dati è utilizzando la crittografia.

La crittografia è il processo di rendere qualsiasi tipo di dati illeggibile da chiunque senza una corretta autorizzazione.

Se utilizzi la crittografia per proteggere i tuoi dati, continuerà ad essere illeggibile anche dopo la condivisione con altre persone.

In altre parole, solo tu che sei in posssesso della chiave di crottografia puoi leggere i dati.

Windows 10, come nelle versioni precedenti, include la crittografia unità BitLocker, una funzionalità che consente di utilizzare la crittografia sul disco rigido del PC e sulle unità rimovibili.

COSA DA SAPERE PRIMA DELLA CONFIGURAZIONE DEL BITLOCKER

La crittografia unità BitLocker è disponibile solo su Windows 10 Pro e Windows 10 Enterprise.

Per ottenere risultati ottimali, il computer deve essere dotato di un chip Trusted Platform Module (TPM). Si tratta di un microchip speciale che consente al dispositivo di supportare funzioni di sicurezza avanzate.

È possibile utilizzare BitLocker senza un chip TPM utilizzando la crittografia basata su software, ma richiede alcuni passaggi aggiuntivi per l’autenticazione aggiuntiva.

Il BIOS del computer deve supportare i dispositivi TPM o USB durante l’avvio. In caso contrario, è necessario controllare il sito Web del supporto del produttore del PC per ottenere l’ultimo aggiornamento del firmware per il BIOS prima di tentare di impostare BitLocker.

Il disco rigido del PC deve contenere due partizioni: una partizione di sistema che contiene i file necessari per avviare Windows e la partizione con il sistema operativo. Se il computer non soddisfa i requisiti, BitLocker li creerà per te. Inoltre, le partizioni del disco rigido devono essere formattate con il file system NTFS.

Il processo di crittografia di un intero disco rigido non è difficile, ma richiede tempo. A seconda della quantità di dati e della dimensione dell’unità, può richiedere molto tempo.

Assicurarsi di tenere il computer collegato ad un’alimentazione ininterrotta per tutto il processo.

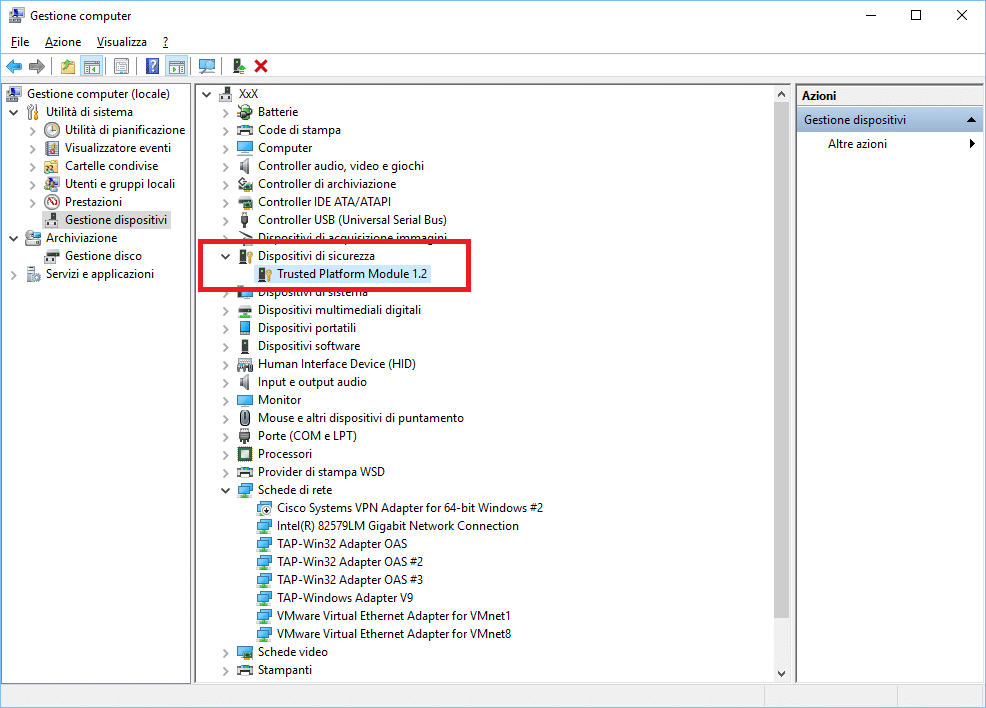

VERIFICARE CHE IL PC ABBIA IL CHIP TPM

Andare in Gestione Periferiche e controllare che sia presente in corrispondenza dei dispositivi di sicurezza il Trusted Platform Module

Se è presente il Chip TPM dovremmo vedere una schermata come quella sovrastante

NOTA BENE: Se il computer ha un Chip TPM versione 1.2 o superiore il BitLocker è supportato.

In alternativa, è inoltre possibile controllare il sito web del supporto del produttore del PC per scoprire se il dispositivo include il chip di sicurezza e le istruzioni per attivare il chip nel BIOS.

ATTIVARE IL BITLOCKER SENZA TPM

Se il computer non include un chip Trusted Platform Module, non sarà possibile attivare BitLocker su Windows 10.

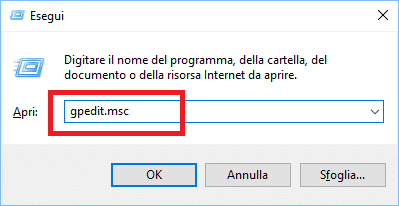

In questo caso è ancora possibile utilizzare la crittografia, ma è necessario apportare delle modifiche ai Criteri di Gruppo Locali

Da Esegui lanciare il comando gpedit.msc

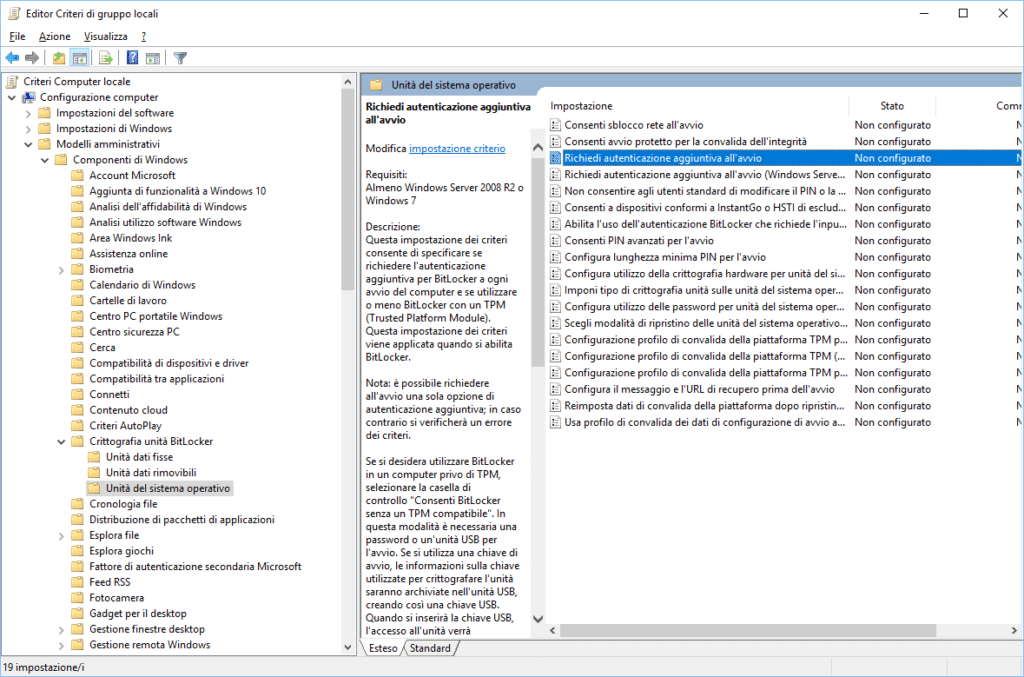

Posizionarsi nel seguente percorso

Configurazione Computer -> Modelli Amministrativi -> Componenti di Windows -> Crittografia unità Bitlocker -> Unità del sistema operativo

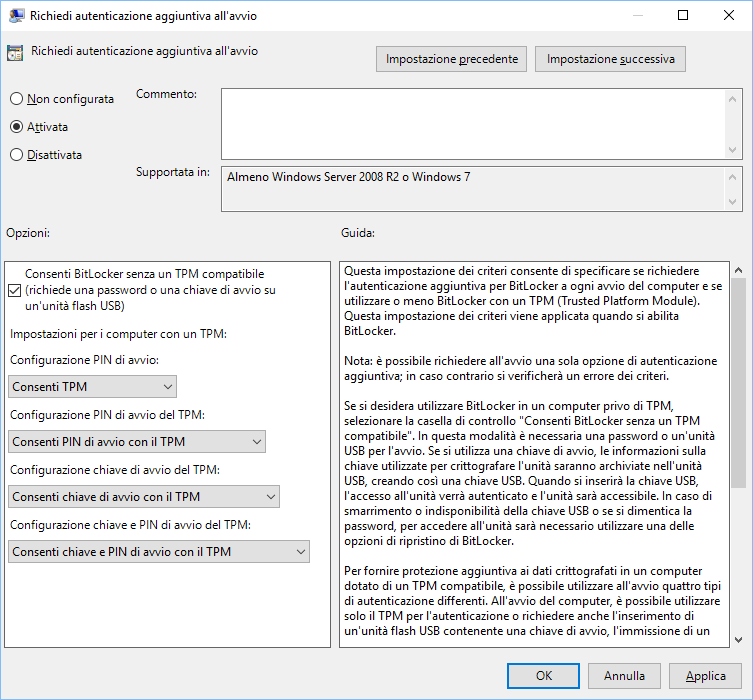

Selezionare l’impostazione Richiedi Autenticazione aggiuntiva all’avvio

Abilitare la policy e selezionare l’opzione Consenti BitLocker senza un TPM compatibile (richiede una password o una chiave di avvio su unità flash USB)

Cliccare Ok per confermare le modifiche

ATTIVARE BITLOCKER SUL DISCO

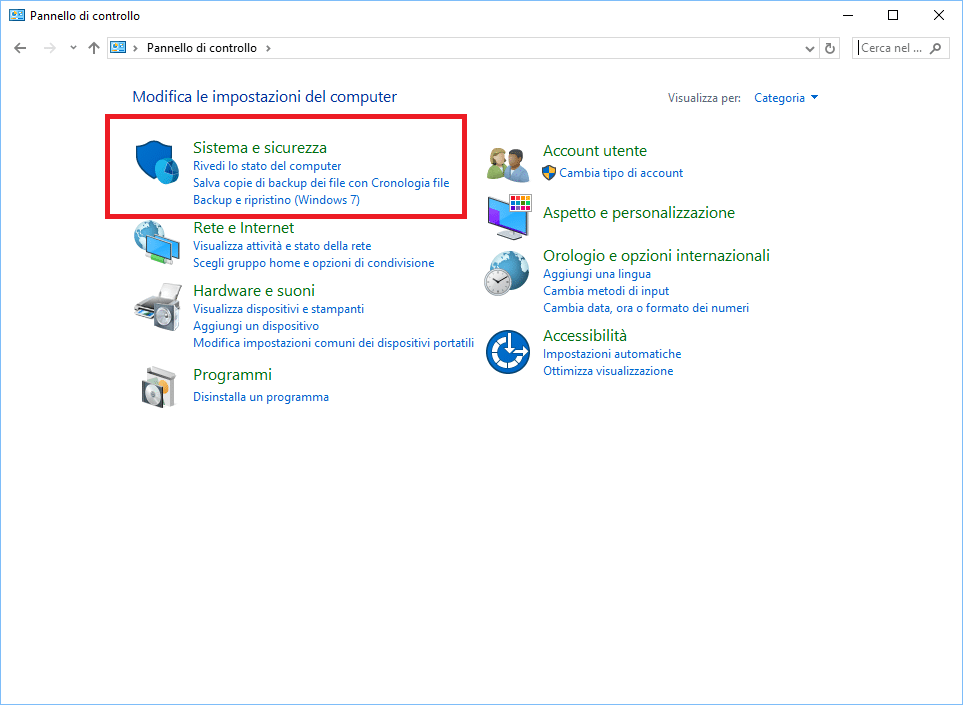

Aprire il Pannello di Controllo e selzionare Sistema e Sicurezza

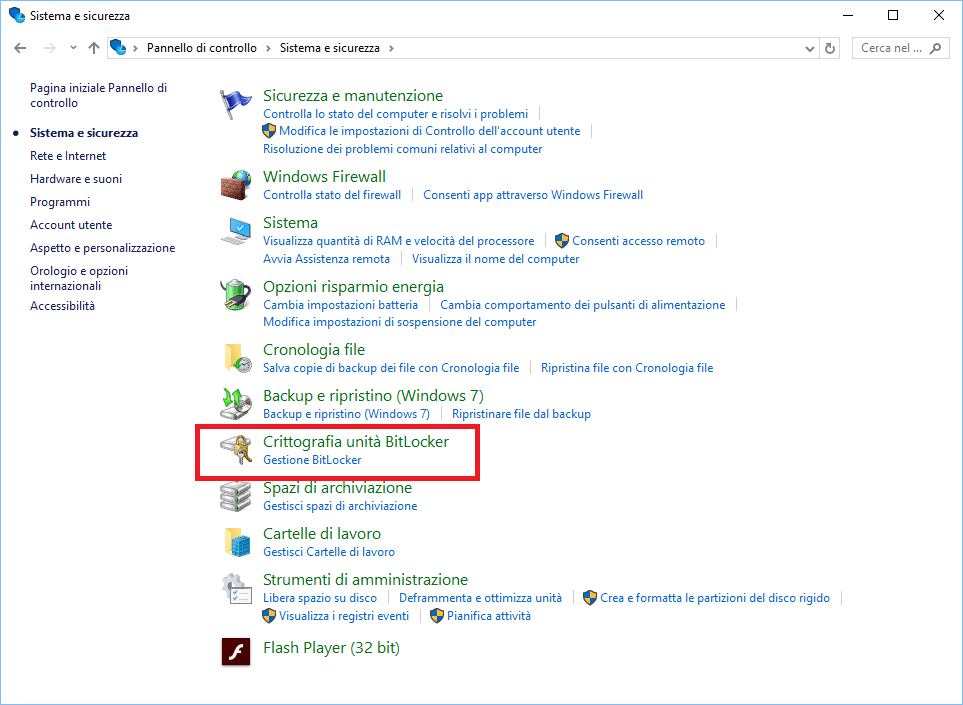

Selezionare Crittografia Unità BitLocker

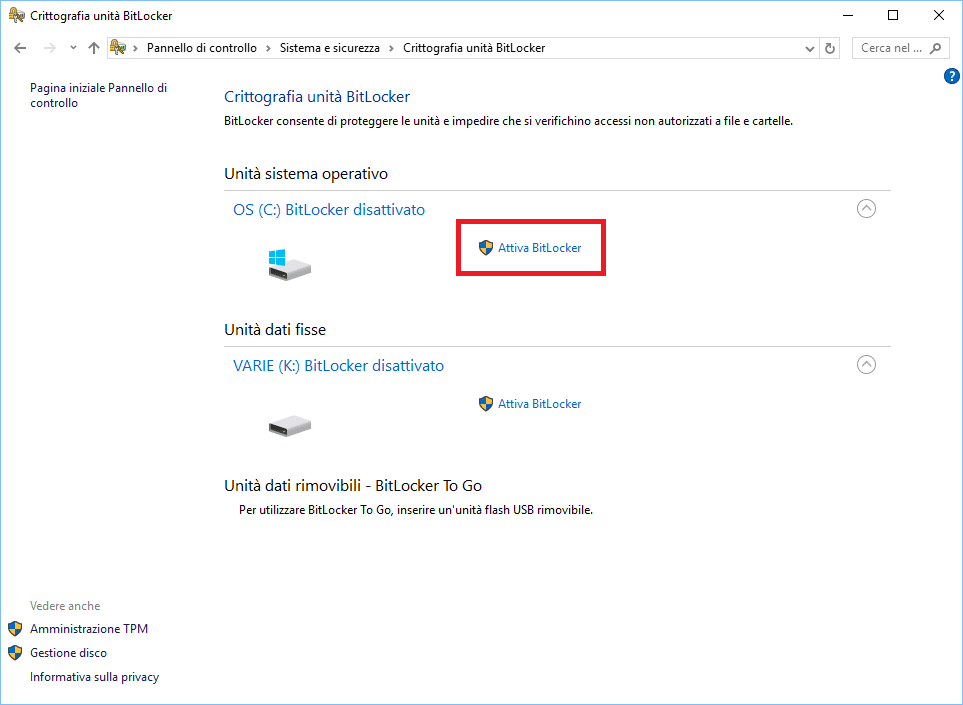

Cliccare su Attiva BitLocker

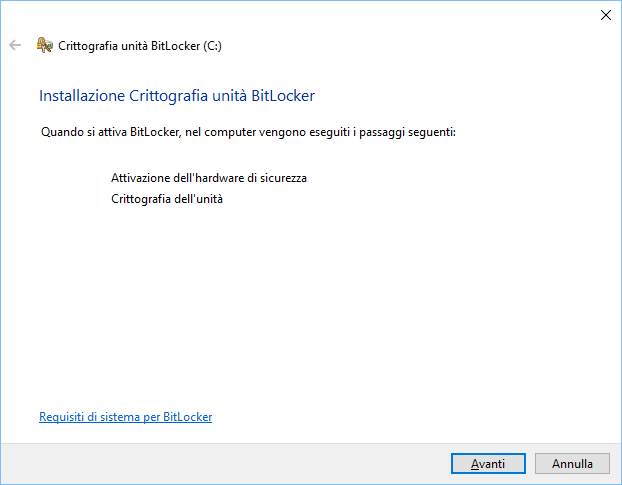

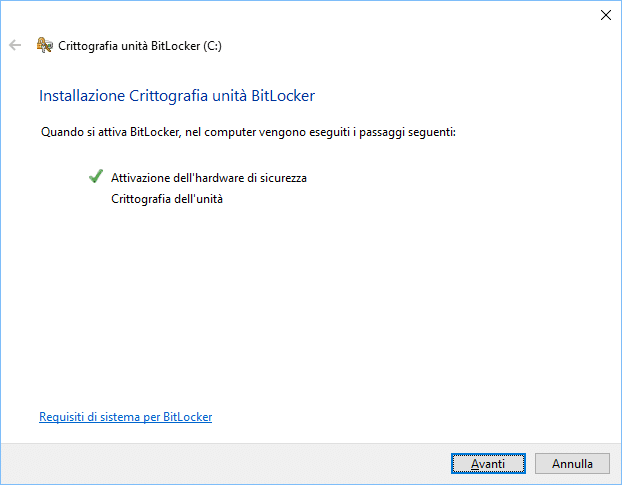

Cliccare Avanti per eseguire i controlli

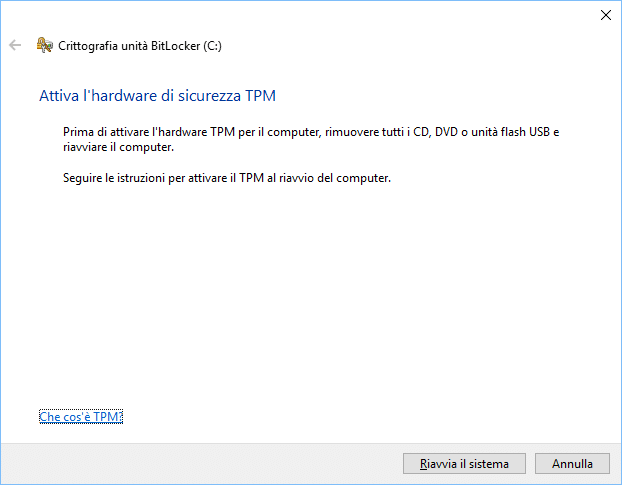

Per attivare l’hardware TPM riavviare il sistema

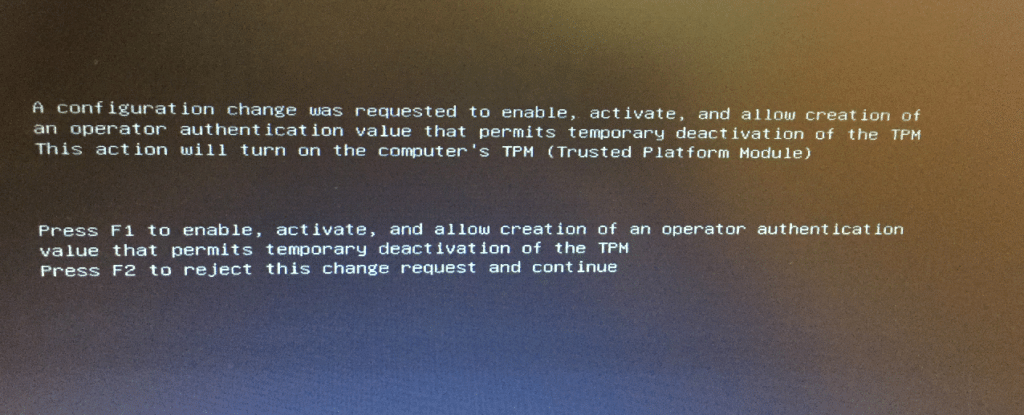

All’avvio del PC apparirà la schermata come mostrato nell’immagine sovrastante.

Premere F1 per attivare il TPM

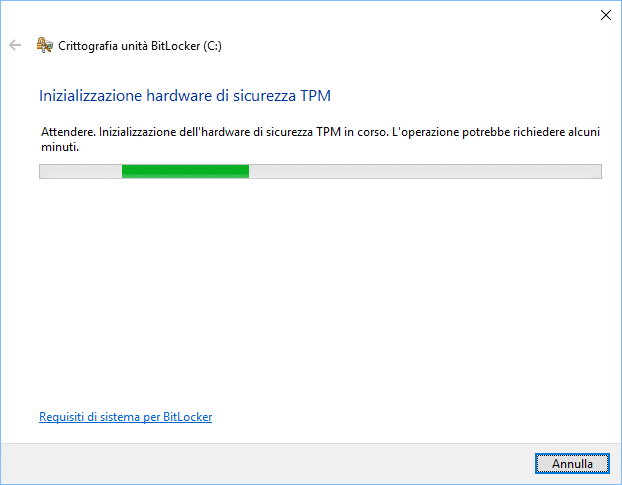

Attendere qualche secondo

Cliccare Avanti se l’attivazione dell’hardware di sicurezza è andato a buon fine

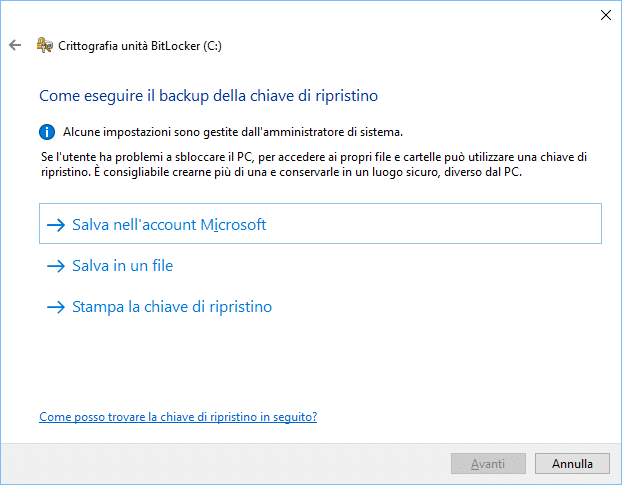

Selezionare dove salvare la chiave di Ripristino

NOTA BENE: conservare questa chiave con cura in caso di ripristino dei dati.

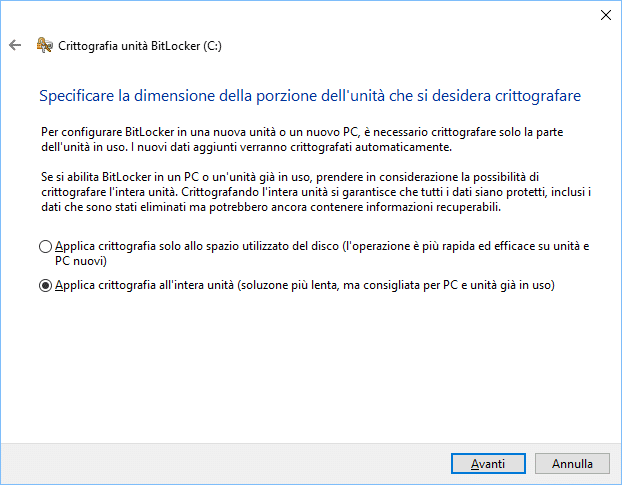

Selezionare la seconda opzione (Applica crittografia all’intera unità….) quindi Avanti

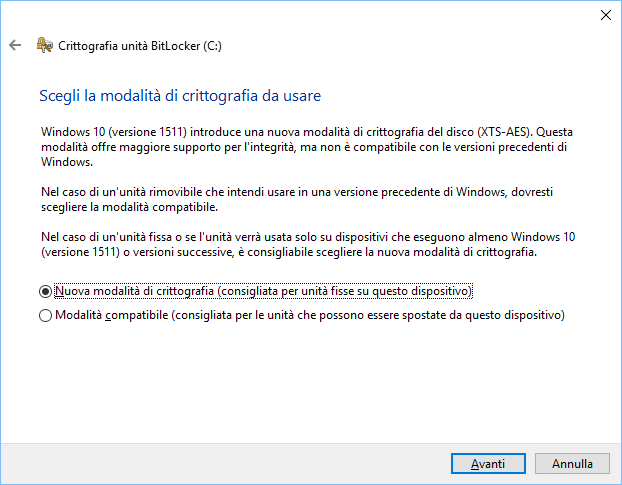

Selezionare l’opzione Nuova Modalità di crittografia (consigliata per unità fisse su questo dispositivo) quindi Avanti

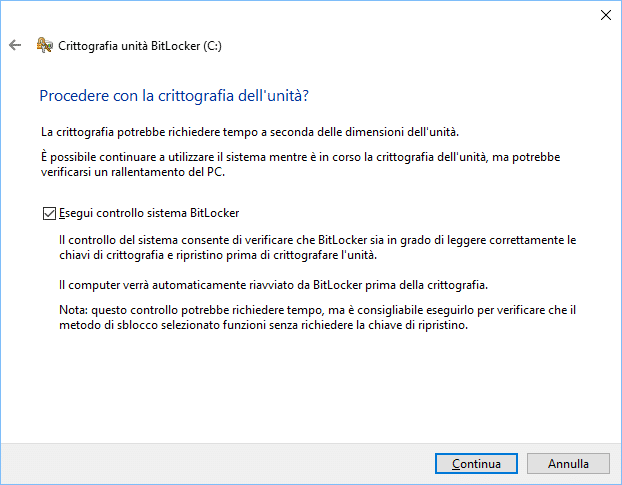

Selezionare l’opzione Esegui controllo sistema BitLocker quindi Continua

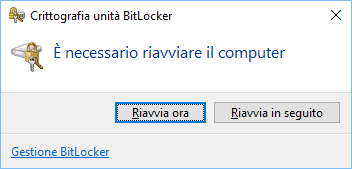

Cliccare Riavvia Ora

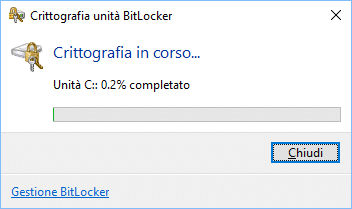

Attendere che l’unità venga crittografata.

NOTA BENE: il tempo per la crittografia dell’unità dipende dalla dimensione dewll’unità, dalla velocità e dalla quantità di dati presenti.

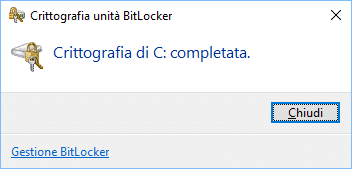

Al termine della crittografia dovremmo vedere un immagine come quella sovrastante.

Cliccare Chiudi per terminare

Se abbiamo fatto tutto correttamente dovremmo vedere a fianco dei dischi un lucchetto come mostrato nella figura sovrastante.

Sono Raffaele Chiatto, un appassionato di informatica a 360 gradi.

Tutto è iniziato nel 1996, quando ho scoperto il mondo dell'informatica grazie a Windows 95, e da quel momento non ho più smesso di esplorare e imparare.

Ogni giorno mi dedico con curiosità e passione a scoprire le nuove frontiere di questo settore in continua evoluzione.

![Errore in LibreNMS: Python3 module issue found: ‘Required packages: [‘PyMySQL!=1.0.0’, ‘python-dotenv’, ‘redis>=4.0’, ‘setuptools’, ‘psutil>=5.6.0’, ‘command_runner>=1.3.0’]](https://www.raffaelechiatto.com/wp-content/uploads/2024/09/Errore_in_LibreNMS_Python3_module_issue_found-1080x675.png)

Certamente ed ad ogni riavvio le verrà richiesta la password che ha inserito in fase di configurazione

Salve, è quindi possibile crittografare l’unità dove risiede il sistema operativo?

E quindi ad ogni avvio viene richiesta un’ulteriore password?

grazie

Massimo