Il traffico LDAP (Lightweight Directory Access Protocol), il cui protocollo viene utilizzato per leggere e scrivere in Active Directory, viene trasmesso per impostazione predefinita in modalità non protetta. È tuttavia possibile rendere riservato e proteggere il traffico LDAP utilizzando la tecnologia SSL (Secure Sockets Layer) / TLS (Transport Layer Security). È possibile abilitare il protocollo LDAP su SSL (LDAPS) installando un certificato debitamente formattato da un’autorità di certificazione (CA) Microsoft o di terze parti.

Per far funzionare SSL / TLS in phpIPAM bisogna avere il certificato attendibile utilizzato dal tuo controller di dominio per crittografare il tuo traffico LDAP.

Il server phpIPAM non otterrà automaticamente la chiave pubblica dei tuoi server PKI Root da Active Directory, quindi biaogna aggiungerla manualmente.

PRE-REQUISITI

PHP IPAM versione 1.4

Configurazione Active Directory per accettare connessioni SSL sulla porta 636

CONFIGURAZIONE SSL DA GUI WEB

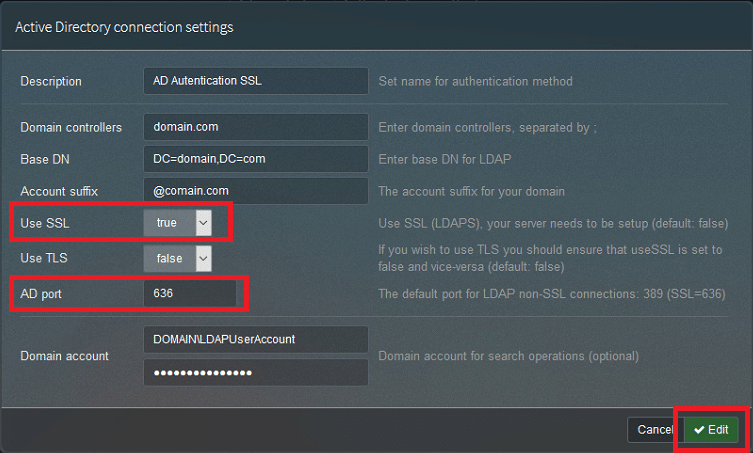

La configurazione dei paramentri per la connessione in SSL a Active Directory è abbastanza semplice, basta seguire la procedura elencata di seguito.

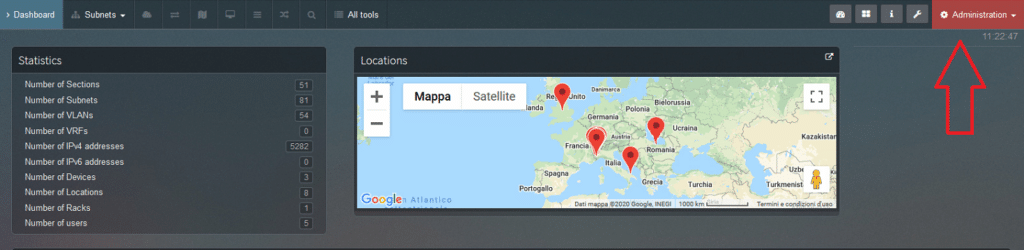

Aprire l’interfaccia web del server phpIPAM ed accedere con l’amministratore locale.

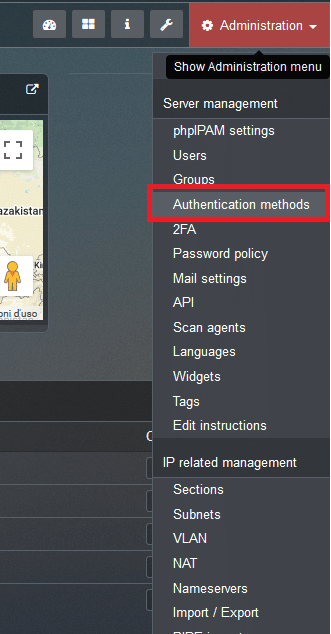

Cliccare sul pulsante rosso Administration

Selezionare Authentication Methods

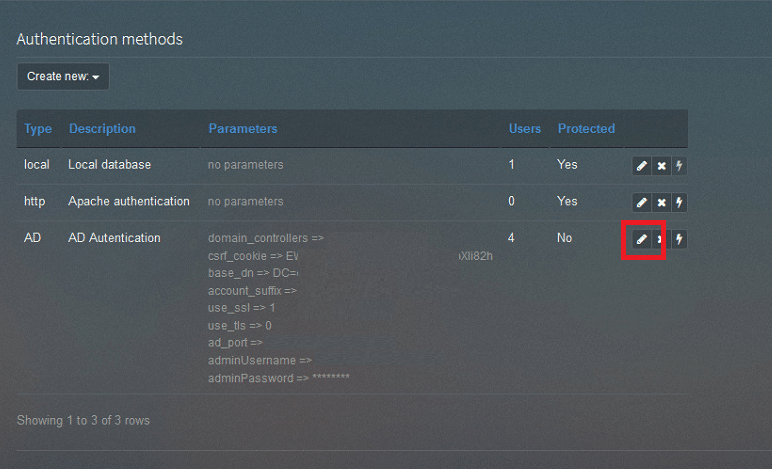

Selezionare la configurazione LDAP utilizzata oppure crearne una nuova

NOTA BENE: per creare una configurazione LDAP nuova seguire la guida

Attivare quindi l’SSL e impostare la porta per il binding in 636 come mostrato nell’immagine sovrastante

Cliccare su Edit per salvare le impostazioni.

ESPORTAZIONE DEL CERTIFICATO DI ROOT DALLA CA DI MICROSOFT

Adesso procediamo con l’esportazione del certifcato di Root dalla CA di Microsoft

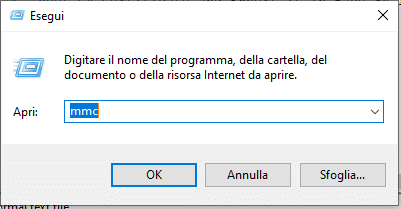

Da Esegui scrivere mmc quindi Invio

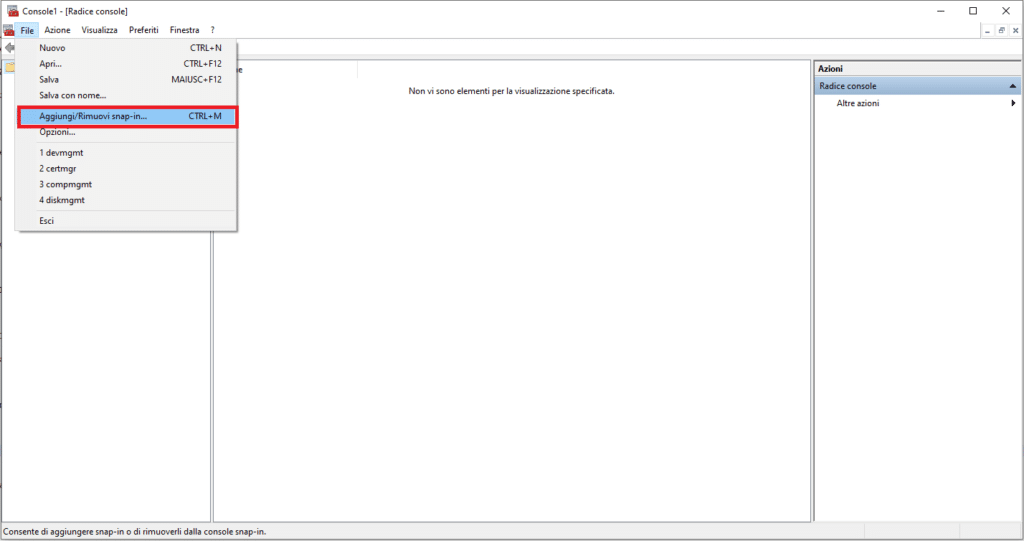

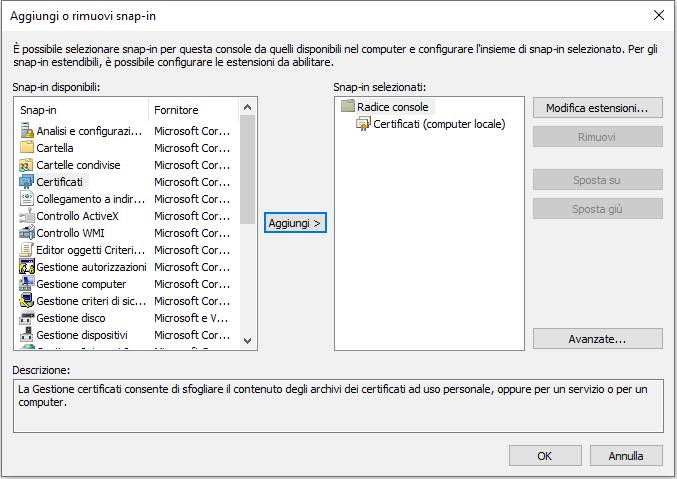

Selezionare l’opzione Aggiungi/Rimuovi snap-in…

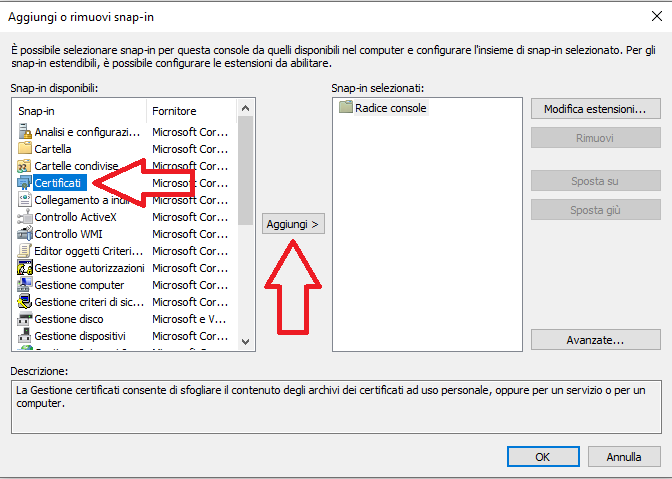

Selezionare Certificati quindi cliccare su Aggiungi

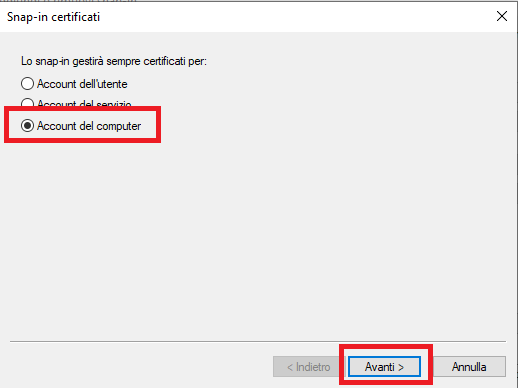

Selezionare Account Computer quindi cliccare Avanti

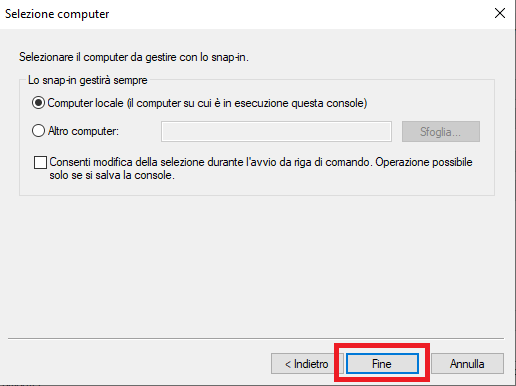

Cliccare su Fine

Cliccare OK

A questo punto individuare la Trusted Root Certificates Authorities o Autorità di certifcazione radice attendibile

Selezionare il certificato da esportare quindi cliccare con il tasto destro ed Esporta

Salvare il certificato sul desktop del PC con il nome CA_Root_64.cer

ATTENZIONE: il certificato dovrà essere esportato in formato Base-64

INSTALLAZIONE DEL CERTIFICATO DI ROOT CA IN PHPIPAM

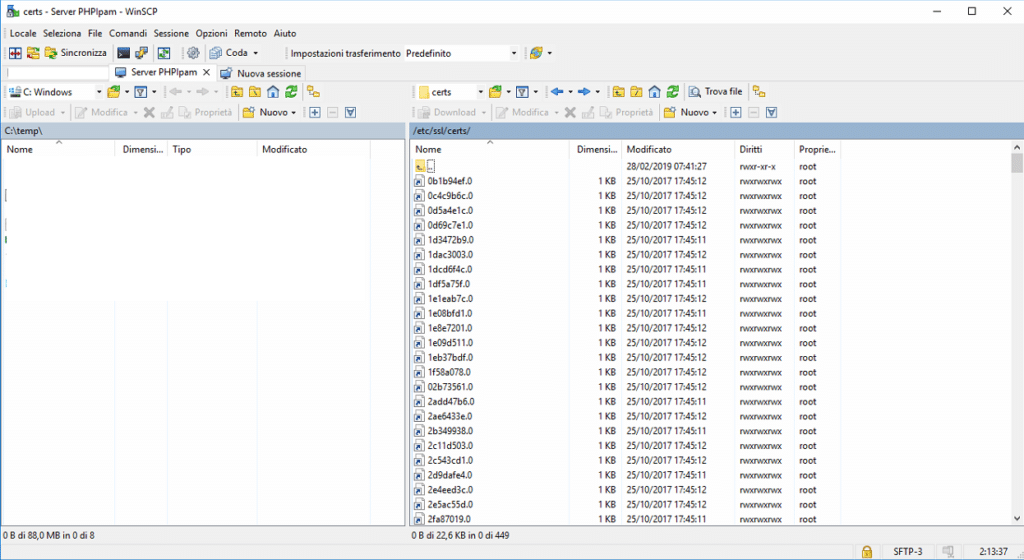

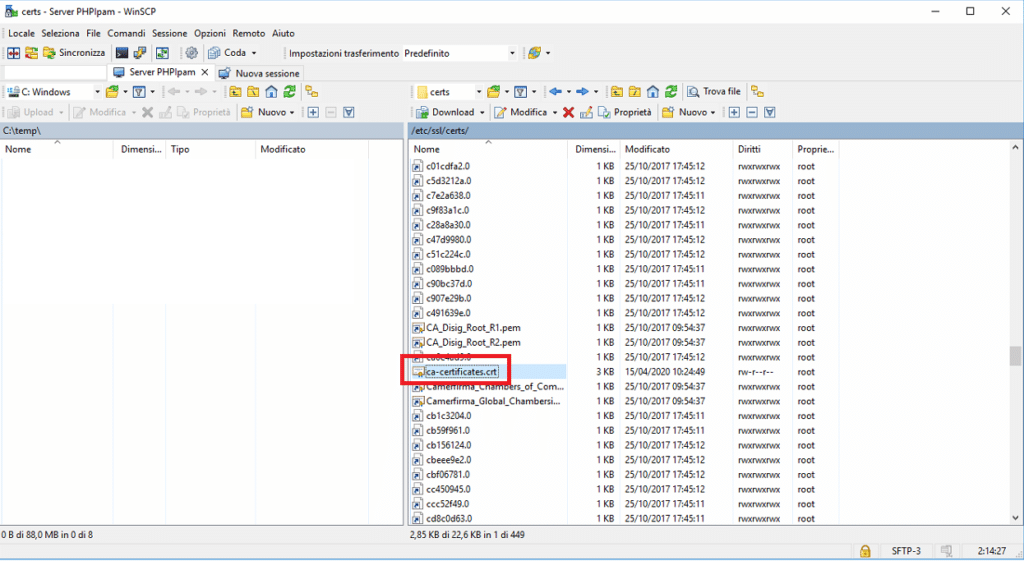

Collegarsi al server phpIPAM con WinSCP

Posizionarsi nella cartella /etc/ssl/certs/

Individuare il file ca-certificates.crt e copiarlo sul desktop

Aprire con il notepad il file esportato dalla CA di Microsoft CA_Root_64.cer e copiare tutto il contenuto con i seguenti comandi CTRL-A e quindi CTRL-C

Aprire il file ca-certificates.crt quindi CTRL-A e CTRL-C

Salvare il file

A questo punto copiare il file ca-certificates.crt modificato tramite WINScp sul server phpIPAM sovrascrivendo quello originale

Da una console SSH riavviare il server Apache con il comando:

|

0 |

service apache2 restart |

A questo punto dovremmo riuscire ad accedere al server LDAP utilizzando la connessione SSL.

![Errore in LibreNMS: Python3 module issue found: ‘Required packages: [‘PyMySQL!=1.0.0’, ‘python-dotenv’, ‘redis>=4.0’, ‘setuptools’, ‘psutil>=5.6.0’, ‘command_runner>=1.3.0’]](https://www.raffaelechiatto.com/wp-content/uploads/2024/09/Errore_in_LibreNMS_Python3_module_issue_found-1080x675.png)

0 commenti